El INCIBE alerta de una campaña de phishing que suplanta a la Guardia Civil y Europol que mezcla elementos oficiales y falsos para generar pánico y forzar a la víctima a responder con información personal o bancaria

30 mar 2026 . Actualizado a las 08:56 h.La estafa llega a la bandeja de entrada bajo un asunto aparentemente inofensivo: «Convocatoria». Al abrirlo, el mensaje se presenta como una citación oficial: un documento adjunto comunica al destinatario su supuesta implicación en delitos graves en internet y le insta a responder de forma inmediata. La apariencia es convincente: logotipos, sellos, tipografía institucional.

Pero no es ninguna citación real. Es un fraude. El Instituto Nacional de Ciberseguridad (INCIBE) ha detectado una campaña de correos electrónicos que suplanta a la Guardia Civil y a Europol para engañar a los usuarios. El objetivo no es informar de ningún procedimiento judicial, sino iniciar una conversación con la víctima para obtener datos personales, bancarios o incluso dinero mediante presión y amenazas.

El mecanismo es sencillo. El correo parece provenir de «GCivil Infociudadana», como si viniera directamente de la Guardia Civil, pero en realidad la dirección que figura —18602143.edu@juntadeandalucia[.]es— no tiene relación con las fuerzas de seguridad. Ese correo pertenece a un colegio público rural en Granada, y los ciberdelincuentes aprovechan el dominio real de la Junta de Andalucía para hacerlo más convincente. Es el llamado mail spoofing, y consiste en falsear la dirección de envío para que el mensaje parezca legítimo.

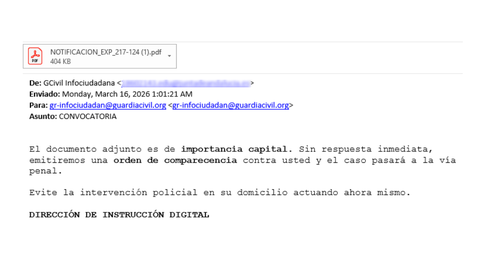

«El documento adjunto es de importancia capital. Sin respuesta inmediata, emitiremos una orden de comparecencia contra usted y el caso pasará a la vía penal», reza el mensaje que dice venir de la «Dirección de instrucción digital», un departamento que no existe en el organigrama oficial de la Guardia Civil. El contenido del correo está cuidadosamente diseñado: habla de investigaciones penales en curso, menciona supuestas consecuencias inmediatas y obliga al destinatario a mantener la confidencialidad. Es un ejemplo de ingeniería social: manipulación psicológica con el objetivo de que la víctima actúe sin cuestionar la veracidad del mensaje.

Además, en este caso, los ciberdelincuentes refuerzan la narrativa con un documento adjunto. El archivo PDF afirma que nuestro dispositivo ha sido infectado y convertido en un «zombie», es decir, un equipo controlado a distancia por delincuentes dentro de una red de ordenadores llamada botnet. Para darle más credibilidad, los estafadores mencionan una operación policial real, denominada «Operación Endgame».

Para colmo, el documento incluye logos del Ministerio del Interior y está firmado por un tal Pascual Grisolia, supuesto «jefe de la Unidad Central de Ciberdelincuencia». Ese nombre y apellidos, explica el Incibe, no tiene ningún tipo de relación con las Fuerzas y Cuerpos de Seguridad del Estado. Todo está pensado para construir un relato verosímil.

A eso se suman detalles técnicos que buscan intimidar. El documento asegura haber identificado al usuario mediante herramientas forenses y menciona datos como el IMEI —el número que identifica un teléfono móvil— o el UUID —un código único asociado a un dispositivo—. Son conceptos reales, pero en este contexto se utilizan de forma engañosa para dar la impresión de que existe un rastreo exhaustivo.

Una supuesta auditoría

La estrategia culmina con una aparente salida: se invita al destinatario a colaborar en una supuesta «auditoría técnica» para evitar consecuencias mayores. Es el punto de enganche. Si la víctima responde, se abre la puerta a nuevas peticiones: envío de documentación personal, transferencias económicas o acceso a cuentas.

El INCIBE insiste en una idea clave: las fuerzas de seguridad no notifican delitos graves ni órdenes de detención a través de correos electrónicos genéricos. Este tipo de comunicaciones se realizan por vías oficiales, certificadas o de forma presencial. Tampoco utilizan direcciones gratuitas ni piden al ciudadano que responda a un correo para resolver una situación penal.

Por eso, la primera medida es la más simple: desconfiar. Si el mensaje no ha sido respondido, basta con eliminarlo y bloquear al remitente. También se recomienda reenviarlo a los canales de notificación de incidentes para ayudar a identificar la campaña. En cambio, si se ha interactuado con el correo, conviene actuar con rapidez: recopilar pruebas, cambiar contraseñas y contactar con servicios de ayuda especializados o con las fuerzas de seguridad.